VPN caseira: como configurar um servidor próprio (sem abrir brecha)

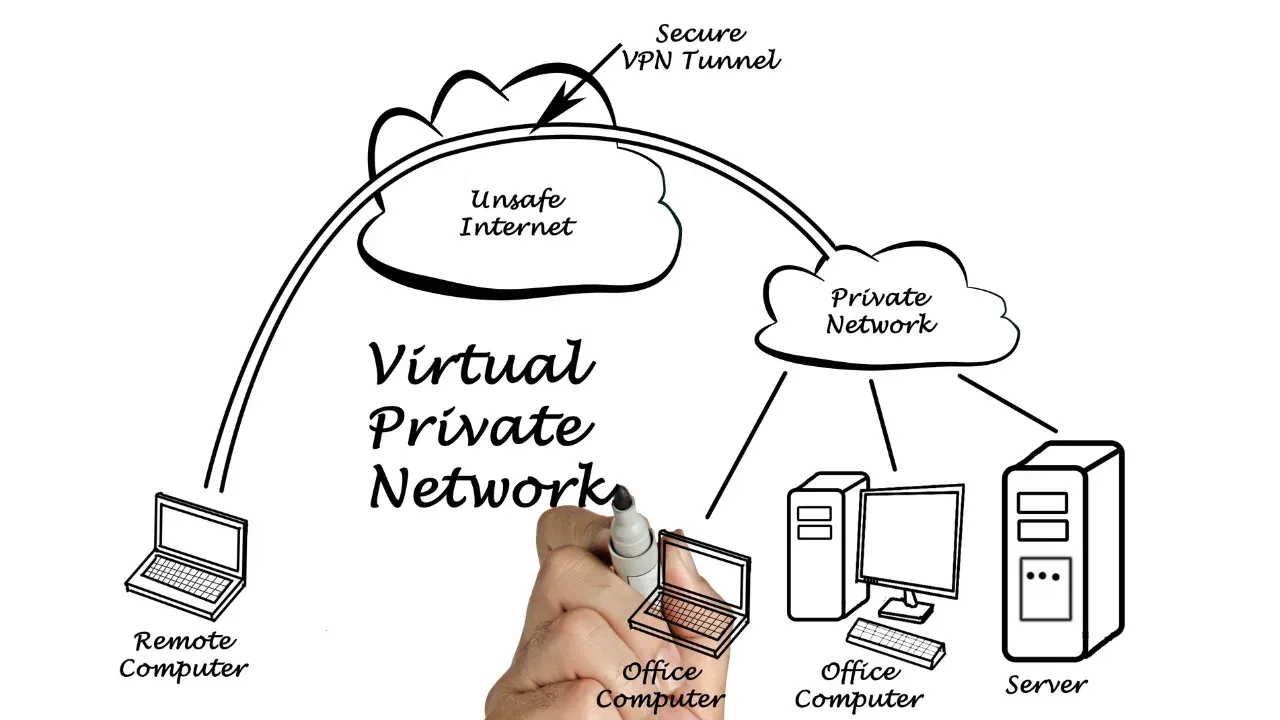

Eu vou ser bem direto: se você quer acessar sua rede de casa de fora (NAS, servidor, câmeras, arquivos), VPN caseira é uma das opções mais seguras.

Ela evita aquele hábito perigoso de “abrir porta” pra tudo e torcer pra não dar ruim.

O que uma VPN caseira resolve

- acessar NAS/servidor como se você estivesse em casa

- usar rede pública com mais segurança

- administrar roteador/AP sem expor painel na internet

Minha escolha prática: WireGuard

Eu gosto de WireGuard porque costuma ser leve e eficiente. A ideia é simples: você cria um “túnel” entre seu celular/notebook e sua rede de casa.

Alternativas válidas:

- OpenVPN: funciona bem, mas pode ser mais pesado

- Tailscale/ZeroTier: muito prático (especialmente quando tem CGNAT), mas é outra abordagem

O obstáculo que muita gente ignora: CGNAT

Se sua operadora te coloca em CGNAT, você pode não conseguir expor seu servidor VPN do jeito tradicional.

Nesse caso, caminhos comuns:

- pedir IP público

- usar IPv6 (quando o cenário fecha)

- usar Tailscale/ZeroTier

Como eu montaria “sem inventar moda” (visão prática)

- Servidor WireGuard (no roteador, num mini PC ou no NAS)

- DDNS (pra não depender de IP mudando)

- Chaves fortes (WireGuard já trabalha bem com isso)

- Sem senha fraca, sem painel exposto

O que eu evitaria

- expor RDP direto na internet

- expor painel do roteador (remote management) “pra facilitar”

- abrir um monte de porta sem necessidade

Fechando

VPN caseira é aquele ajuste que dá trabalho no começo, mas depois vira rotina: você liga, entra na sua rede e pronto. Se você tem NAS, servidor ou qualquer coisa “importante” em casa, eu considero um investimento ótimo.