WiFi público: os riscos que quase ninguém te conta (e como eu me protejo)

Em 2017 eu tava no aeroporto de Guarulhos, voo atrasado umas boas horas, e fiz o que todo mundo faz: conectei no WiFi grátis e fui trabalhar. Abri notebook, entrei num painel administrativo, mandei coisa por e-mail… vida normal.

Duas semanas depois veio a surpresa: tentativa de login em uma conta minha. Não entrou porque tinha 2FA (ainda bem), mas foi aquele aviso bem claro de que eu tinha dado sorte, não mérito.

Ali eu aprendi uma coisa do jeito chato: WiFi público é conveniente, mas não é “terra neutra”. Hoje eu trabalho com segurança e também monto rede pública (tipo hotspot/captive portal), então eu vejo os dois lados: o do usuário e o de quem opera a rede.

Vou te passar a real, sem drama e sem papo de “todo mundo vai te hackear”.

Os riscos reais do WiFi público (sem exagero)

1) Interceptação / “homem no meio” (MITM)

Quando você está numa rede pública, tem mais gente no mesmo “ambiente” de rede que você. Se a rede estiver mal configurada (ou se você cair numa rede falsa), um atacante pode tentar observar ou manipular tráfego.

O que costuma estar mais vulnerável:

- sites e apps que ainda usam HTTP (sem cadeado);

- páginas de login “suspeitas” que aparecem do nada (phishing);

- qualquer coisa em que você ignora alerta de certificado no navegador (muita gente clica em “avançar mesmo assim”).

Nota honesta: hoje a maioria dos sites grandes usa HTTPS, então o cenário “ver sua senha passando em texto puro” ficou menos comum. Mas WiFi público ainda é um prato cheio pra golpe e armadilha — e é isso que pega mais.

2) Rede falsa (Evil Twin)

Essa aqui é clássica e funciona porque é simples: o cara cria uma rede com nome parecido com a real.

- Rede real: “Starbucks WiFi”

- Rede falsa: “Starbucks Free WiFi”

Você conecta achando que tá tudo certo e pronto: seu tráfego passa por um ambiente controlado por alguém. Nem sempre é “hack hollywoodiano”. Às vezes é só uma rede falsa pescando senha via página de login fake.

3) “Roubo” de sessão (cookie / token) e sequestro de conta

Mesmo com HTTPS, você ainda pode se complicar se:

- cair numa página falsa e digitar login/senha;

- instalar algo malicioso (extensão, app, arquivo) enquanto está na rede;

- usar um dispositivo já comprometido.

Na prática, o efeito final é parecido: alguém tenta usar sua sessão/credenciais. E aí entra o herói silencioso: 2FA. Ele não evita tudo, mas salva muita gente de perder conta.

“Tá, mas e rede pública bem montada… é segura?”

Eu vou ser bem transparente: dá pra fazer uma rede pública bem mais segura do que a média, com coisas como:

- client isolation (um usuário não “enxerga” o outro);

- firewall bloqueando varredura e abuso básico;

- monitoramento de comportamento suspeito;

- portal/captive portal usando HTTPS corretamente.

Mesmo assim, eu mantenho a regra prática: se o que você vai fazer envolve dinheiro, senha importante ou informação sensível, eu trato WiFi público como “ambiente de risco”. Não é medo. É higiene.

Meu checklist de proteção (o que eu faço de verdade)

Antes de conectar

- Eu já deixo 2FA ligado nas contas importantes (e-mail, redes, bancos, tudo).

- VPN pronta (se você usa): idealmente com auto-connect em rede pública.

- No notebook, eu confiro se o compartilhamento de arquivos está desligado (principalmente em Windows).

Durante o uso

- Eu olho o cadeado (HTTPS) e fujo de site com cara estranha.

- Evito banco e compras sem VPN. Se for urgente, eu vou de 4G/5G.

- Não baixo “qualquer coisa” (arquivo aleatório, instalador, extensão) só porque a internet tá ali.

- Se aparecer “precisa logar de novo” em um serviço que eu já estava logado, eu desconfio e penso duas vezes.

Depois que eu saio

- Eu esqueço a rede no celular/notebook (pra não reconectar sozinho depois).

- Se eu fiz algo sensível por descuido (acontece), eu troco a senha e reviso “dispositivos conectados”/sessões ativas.

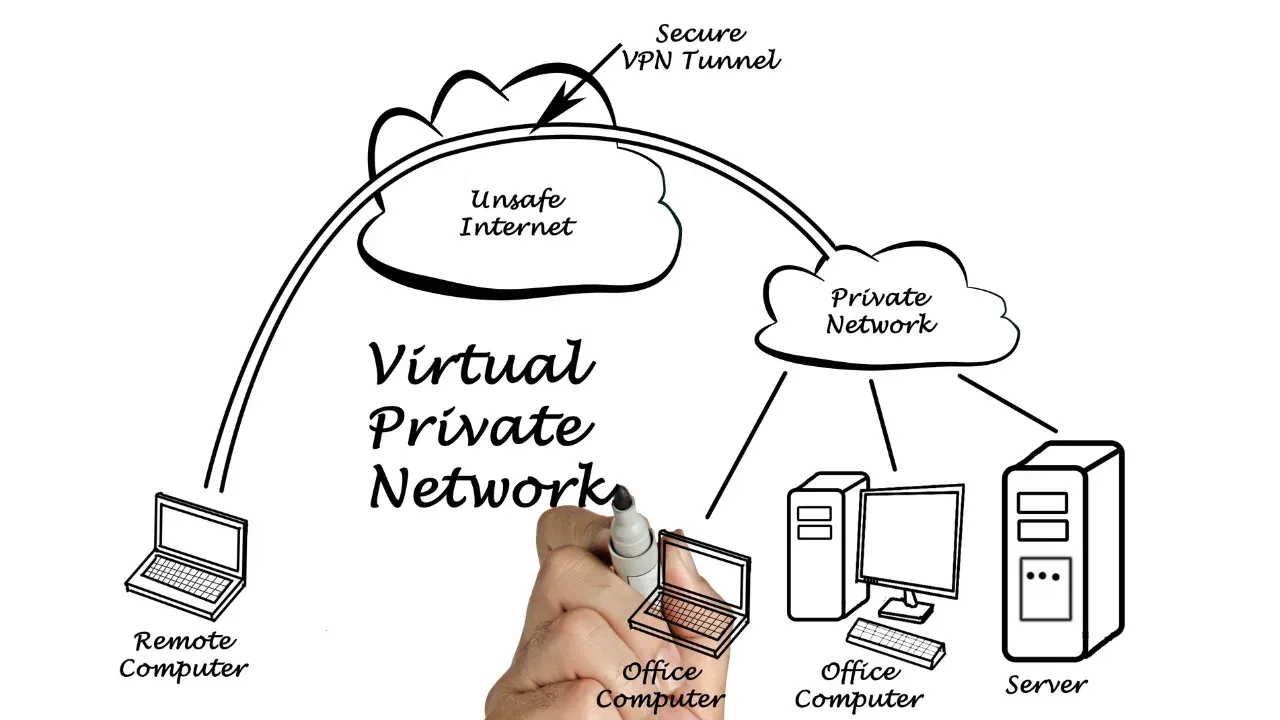

VPN: eu trato como item básico (principalmente em viagem)

Quando você liga uma VPN, seu tráfego vira um “túnel” criptografado até o servidor da VPN. Quem estiver na mesma rede pública vai ver que você está conectando… mas não vê o conteúdo do que está passando ali (na prática, vira um monte de dados embaralhados).

VPN é perfeita? Não. Você troca o risco de alguém na rede pública por confiar no provedor de VPN. Por isso eu prefiro serviços conhecidos e, quando dá, uso também VPN corporativa/privada (dependendo do caso).

Se você quiser uma régua simples:

- pra navegação normal (notícia, YouTube, rede social): dá pra usar WiFi público com cuidado;

- pra trabalho, login importante, painel, dinheiro: eu uso VPN ou vou pro 4G/5G.

O que eu NUNCA faço em WiFi público (sem VPN)

- banco;

- compras com cartão;

- acesso administrativo/sistema sensível;

- enviar documento confidencial;

- logar em e-mail corporativo sensível.

Regra simples: envolve senha importante, grana ou dado pessoal? Eu não faço “no aberto”.

Como identificar WiFi falso (sem virar paranoico)

- Se tiver várias redes parecidas, eu pergunto para alguém do local qual é o nome certo.

- Se o portal pedir CPF, cartão, dados demais, eu saio fora.

- Se a rede “grátis” aparece com sinal absurdo e o lugar nem tem infraestrutura nenhuma, eu desconfio.

Isso aqui evita muita cilada. E dá pra fazer em 10 segundos.

Fechando

WiFi público não é “proibido”. Só não dá pra usar do mesmo jeito que você usa sua rede de casa.

Se você quiser o pacote mínimo (o que eu recomendo pra vida real):

- 2FA ligado nas contas importantes;

- VPN quando for fazer algo sensível;

- não salvar rede pública e esquecer depois;

- evitar banco/compras fora do 4G/5G ou VPN.

É isso. Sem heroísmo, sem susto. Só hábito bom.

E você? Você costuma usar WiFi público no dia a dia? Usa VPN ou vai no “modo fé” mesmo?